- BeeHackers Weekly Updates

- Posts

- 20 de abril

20 de abril

Principales Vulnerabilidades y Filtraciones de la semana

Un fallo en Salesforce expone 13,5 millones de registros de la editorial McGraw Hill y terminan en manos de un grupo de ransomware

Más de 1.250 servidores de comando y control rusos al descubierto: lo que revela el mapa de infraestructura maliciosa

Un caso más de phishing, nada nuevo, pero seguimos alerta

💥Synology corrige fallos críticos en DSM (CVSS 8.0) (Noticia)

Synology ha informado sobre 1 vulnerabilidad crítica que afecta a DiskStation Manager (DSM) que, en caso de ser explotada, podría permitir a atacantes remotos no autenticados ejecutar comandos arbitrarios.

💥CVE-2026-20147 (CVSS 9.9): Vulnerabilidad de Ejecución Remota de Código en Cisco ISE (Noticia)

Podría permitir a un atacante remoto autenticado ejecutar código de forma remota o llevar a cabo ataques de traversal de ruta en un dispositivo afectado. Para aprovechar estas vulnerabilidades, el atacante debe disponer de credenciales administrativas válidas.

💥El Patch Tuesday de abril de 2026 de Microsoft corrige 167 vulnerabilidades, 2 de ellas ZeroDay en Defender y SharePoint (Noticia)

El número de vulnerabilidades no incluye las de Mariner, Azure y Bing que Microsoft corrigió a principios de este mes. También hubo 80 vulnerabilidades de Microsoft Edge/Chromium que corrigió Google.

💥Adobe Acrobat Reader bajo ataque: explotan una vulnerabilidad zero-day mediante PDFs maliciosos (Noticia)

Se está explotando un zero-day que afecta a Adobe Acrobat Reader mediante PDFs maliciosos desde al menos diciembre. La campaña combina robo de información con indicios de fases posteriores que podrían habilitar RCE y posibles intentos de evasión del sandbox.

💥Vulnerabilidades críticas RCE en FortiClient EMS (agregada a KEV) (Noticia)

Fortinet ha corregido una nueva vulnerabilidad identificada como CVE-2026-39808 / FG-IR-26-100 (CVSS 9.1), una inyección de comandos del sistema operativo en FortiSandbox que podría permitir a un atacante no autenticado ejecutar código o comandos no autorizados a través de solicitudes HTTP diseñadas.

Un fallo en Salesforce expone 13,5 millones de registros de la editorial McGraw Hill y terminan en manos de un grupo de ransomware

El gigante editorial McGraw Hill, uno de los nombres más reconocidos en el ámbito educativo a nivel global, se ha convertido en la última víctima de un incidente de ciberseguridad que pone de nuevo en evidencia los riesgos asociados a las configuraciones incorrectas en entornos cloud. La filtración, que afecta a 13,5 millones de registros, ha terminado en un foro de la dark web gestionado por el grupo de ransomware ShinyHunters, elevando la gravedad del incidente y ampliando su impacto potencial.

Según los primeros análisis, los datos expuestos incluyen nombres completos, direcciones de correo electrónico, números de teléfono y, en algunos casos, direcciones físicas. La magnitud del volumen filtrado —más de 100 GB de información— sitúa este incidente entre los más relevantes del año en el ámbito de la exposición de datos personales.

Uno de los elementos más significativos del caso es que, según McGraw Hill, no se ha producido un acceso no autorizado a sus sistemas internos ni a sus bases de datos principales. La compañía ha atribuido la filtración a una “configuración incorrecta” en una página alojada en Salesforce, lo que habría permitido la exposición de datos sin necesidad de comprometer directamente la infraestructura corporativa.

Este matiz técnico es clave. En la mayoría de los incidentes relacionados con Salesforce, el problema no radica en vulnerabilidades de la plataforma en sí, sino en errores humanos o fallos en la gestión de permisos. Credenciales comprometidas, integraciones con exceso de privilegios o aplicaciones OAuth mal configuradas suelen ser los vectores más habituales.

En este caso, todo apunta a que una página web vinculada a Salesforce —descrita por la compañía como “limitada”— actuó como punto de fuga de información. Sin embargo, la realidad es que esa supuesta limitación no ha impedido que millones de registros acaben circulando libremente en internet.

Fuente BitLifeMedia

Más de 1.250 servidores de comando y control rusos al descubierto: lo que revela el mapa de infraestructura maliciosa

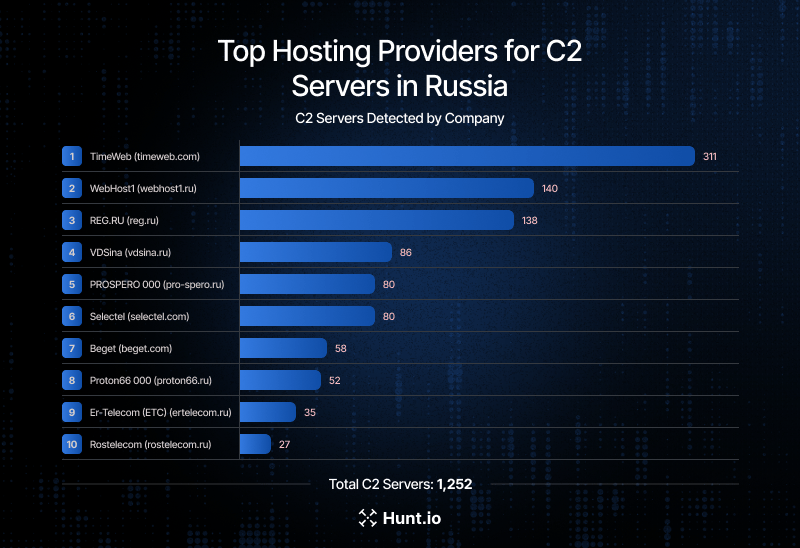

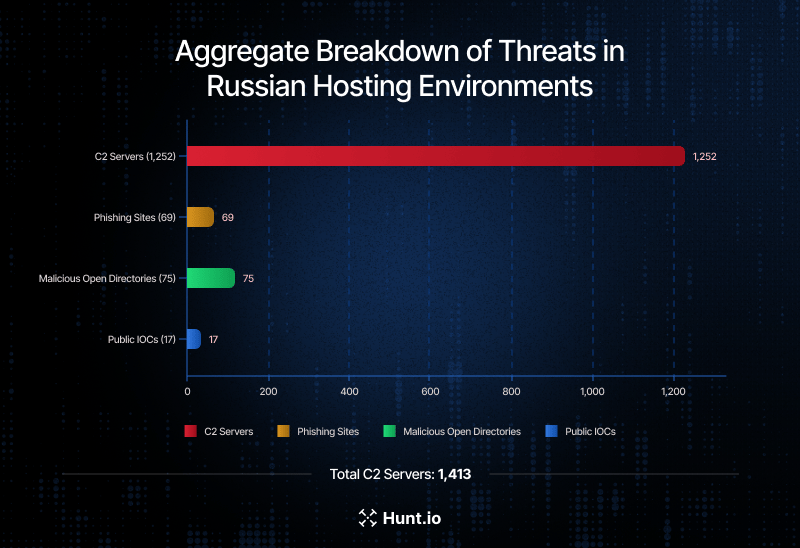

Un reciente informe de Hunt.io ha puesto cifras concretas a algo que la comunidad de ciberseguridad sospechaba desde hace tiempo: la infraestructura maliciosa rusa opera a una escala considerable, con más de 1.250 servidores de comando y control (C2) activos distribuidos entre 165 proveedores de hosting e internet del país. El análisis cubre el primer trimestre de 2026 y ofrece una visión sin precedentes de cómo se organiza el ecosistema de amenazas desde suelo ruso.

Un servidor de comando y control es el cerebro operativo detrás de un ataque. Es el punto desde el que los ciberdelincuentes envían instrucciones al malware instalado en los equipos de sus víctimas, reciben datos robados y mantienen el control de los sistemas comprometidos. Cartografiar estos servidores es, en esencia, trazar el mapa del sistema nervioso del cibercrimen.

La actividad maliciosa detectada está dominada casi por completo por infraestructura C2, que representa aproximadamente el 88,6% de todos los artefactos maliciosos identificados. Los directorios abiertos maliciosos suponen un 5,3%, la infraestructura de phishing un 4,9%, y los indicadores de compromiso públicamente documentados apenas un 1,2%.

Esto significa que la mayor parte del tráfico peligroso que sale de redes rusas no corresponde a páginas de phishing visibles o a archivos maliciosos expuestos, sino a comunicaciones silenciosas entre malware ya instalado en sus víctimas y sus operadores. Es una amenaza que no se ve, pero que ya está activa.

Keitaro domina el dataset de forma abrumadora con 587 IPs únicas de C2, representando la mayor concentración de infraestructura de comando y control observada en entornos de hosting rusos. Keitaro es originalmente un sistema de gestión de tráfico legítimo que ha sido reutilizado sistemáticamente por actores maliciosos para redirigir víctimas hacia exploits y payloads.

El segundo grupo más numeroso corresponde a Hajime, con 191 C2s, lo que refleja actividad continua de botnets orientadas al Internet de las Cosas (IoT), indicando que los dispositivos embebidos y routers comprometidos siguen jugando un papel en las operaciones distribuidas maliciosas.

Entre las herramientas de post-explotación destacan Tactical RMM (87 instancias), Cobalt Strike (55 entre verificadas y no verificadas) y Sliver (24), todas ellas frameworks legítimos de seguridad ofensiva reconvertidos como armas por los atacantes.

Informe de Hunt.io

Un caso más de phishing, nada nuevo, pero seguimos alerta

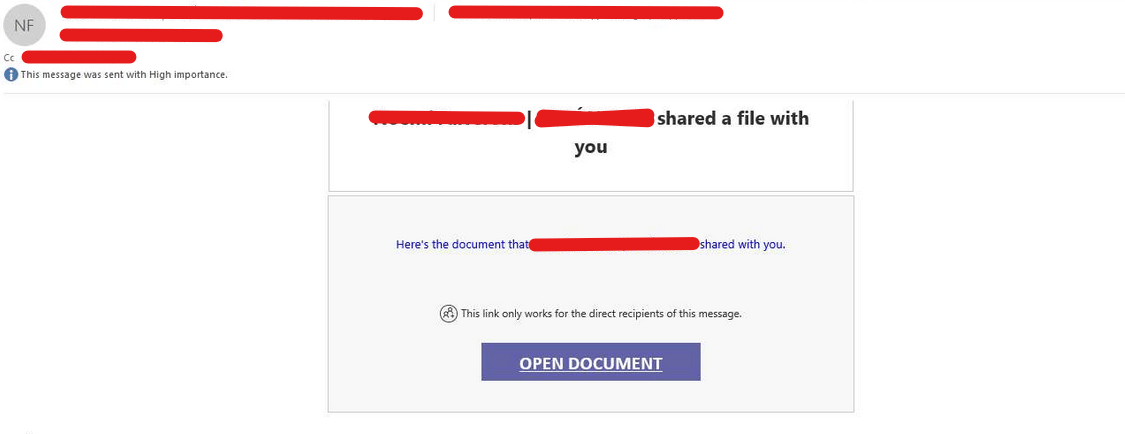

Periódicamente nos gusta traer aquí algún análisis de correos maliciosos, no son nada altamente complejo, pero es muy importante que tengamos claro algunas RedFlags.

Correo electrónico con cabeceras perfectas, pasa todos los controles, ya que ha sido enviado desde una cuenta hackeada. Pasa los controles de SPF, DKIM y DMARC. Además se envía a toda su lista de contactos por lo que posiblemente, los receptores de esta campaña, podrían tener al remitente como contacto de confianza.

El correo en este caso contiene un enlace a un supuesto documento compartido por Sharepoint.

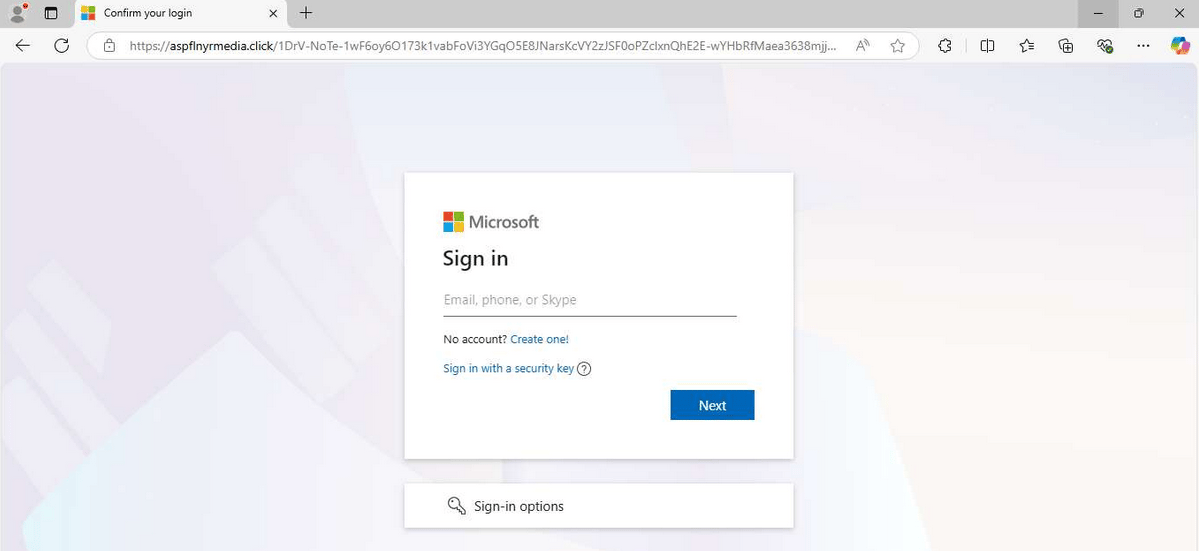

Aquí ya podríamos notar algo extraño, el enlace del botón no nos lleva a Office ni ninguna web de Microsoft, en este caso nos lleva al dominio kysrowarren[.]com y de ahí a aspflnyrmedia[.]click. Estos cambios y redirecciones constantes son muy sospechosos y un indicador claro, además de lo obvio, no son dominios de Microsoft.

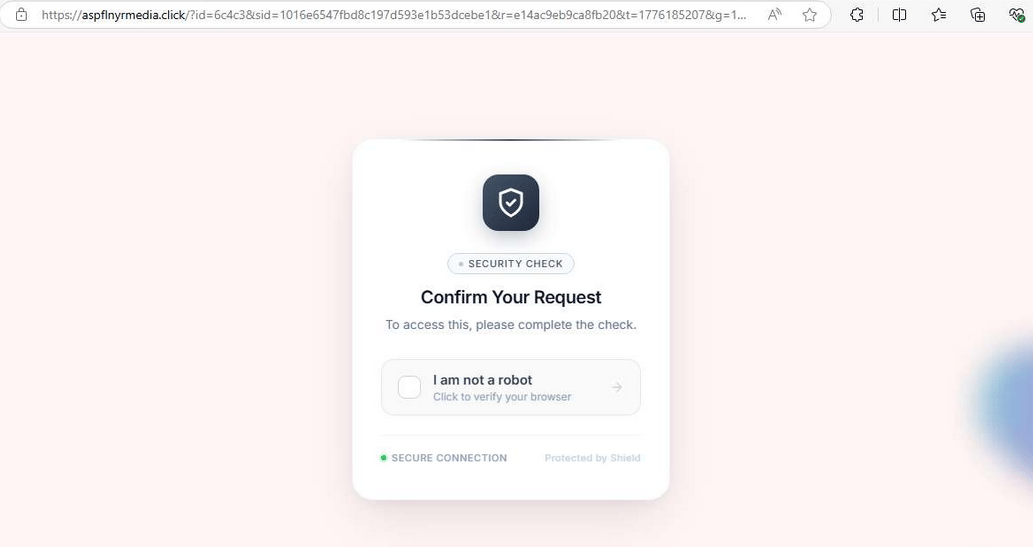

El domino nos presenta un supuesto captcha y posteriormente ya nos lleva al portal suplantado de login de Microsoft.

Donde una vez se completen los credenciales, harán un intento de conexión instantáneo, para validarlos, y comprobar si requiere doble factor, y en este caso, pedirlo en una nueva pantalla.

No es un método elaborado, no es una técnica precisa, es algo al alcance de cualquier persona con un mínimo conocimiento. En este caso ha supuesto la filtración de los credenciales de un cargo ejecutivo con el consiguiente acceso a su buzón y a su Sharepoint, en cuestión de 5 minutos.

NuestiberSOC monitoriza la seguridad sobre su infraestructura, detectando de manera temprana cualquier incidente crítico para su organión. | Nuestro equipo de RedTeam hace una evaluación de la seguridad, simulando un ciberataque externo, poniendo así a prueba a toda la organización. | Disponemos de una plataforma de formación y concienciación con material para que su organización sepa enfrentarse a las principales amenazas. |