- BeeHackers Weekly Updates

- Posts

- 23 de marzo

23 de marzo

Principales Vulnerabilidades y Filtraciones de la semana

Phishing multivectorial a través de sitios WordPress comprometidos

Actores Cibernéticos de Irán utilizan Telegram para distribuir Malware

Shadow IA: cuando la inteligencia artificial escapa al control de las empresas

💥Interlock ransomware está explotado un fallo en el cortafuegos de Cisco que calificó 10.0 CVSS (Noticia)

Los atacantes obtuvieron acceso root mediante deserialización insegura, luego desplegaron RATs, proxies y herramientas de persistencia. La vulnerabilidad en cuestión es la CVE-2026-20131 (CVSS score: 10.0).

💥Se publicaron 2 vulnerabilidades de Unifi Network Application , una de ellas CRÍTICA (Noticia)

CVE-2026-22557 CVSS 10.0 Vulnerabilidad de recorrido de ruta remoto que permite a un atacante acceder y manipular archivos, lo que puede derivar en el robo de cuentas. No se requiere autenticación. CVE-2026-22558 CVSS 7.7 Inyección NoSQL autenticada que permite la escalada de privilegios.

💥Oracle corrige la vulnerabilidad crítica CVE-2026-21992, que permite la ejecución remota de código sin autenticación en Identity Manager (Noticia)

La vulnerabilidad, identificada con CVE-2026-21992, tiene una puntuación CVSS de 9,8. «Esta vulnerabilidad puede explotarse de forma remota sin necesidad de autenticación», señaló Oracle en un aviso, “puede dar lugar a RCE”.

💥DJI corrige una vulnerabilidad de seguridad en los robots aspiradores Romo (Noticia)

Podría haber permitido a los atacantes tomar el control de todos sus robots aspiradores Romo. Los servidores de DJI facilitaban datos de cualquier dispositivo con solo introducir su número de serie.

💥Las vulnerabilidades de Claude permiten la filtración de datos y los ataques de redireccionamiento malicioso (Noticia)

Esta cadena de vulnerabilidades permite a los atacantes extraer de forma silenciosa datos confidenciales de los usuarios mediante la manipulación de las instrucciones y redireccionamientos maliciosos.

💥FortiClient, afectado por una grave vulnerabilidad de inyección SQL que permite el acceso no autorizado a la base de datos (Noticia)

Registrada con el identificador CVE-2026-21643, esta grave vulnerabilidad de inyección SQL previa a la autenticación tiene una puntuación de gravedad CVSS de 9,1, cercana al máximo.

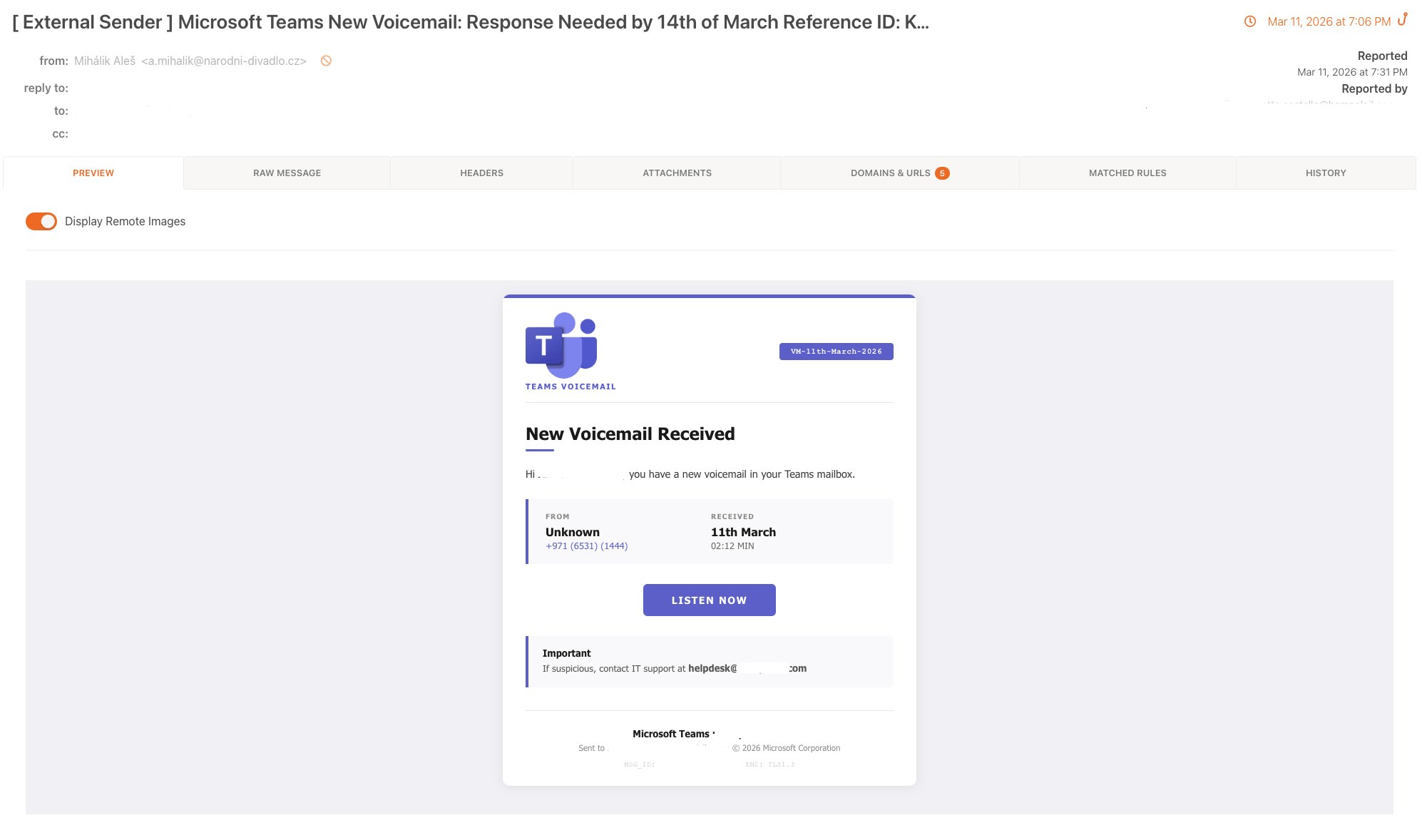

Phishing multivectorial a través de sitios WordPress comprometidos

KnowBe4 Threat Labs está rastreando una campaña activa que aprovecha la infraestructura comprometida de WordPress para alojar una serie de páginas de phishing dirigidas a usuarios de Microsoft Teams y credenciales de Xfinity.

Los ciberdelincuentes no se ciñen a un único guion. Se han identificado tres señuelos distintos:

Mensaje de voz del equipo: Una notificación por correo electrónico que indica que tienes un mensaje de voz no escuchado.

Documentos compartidos: Una alerta de "Nuevo documento compartido" diseñada para generar urgencia.

Suplantación de identidad mediante pases en los Emiratos Árabes Unidos: Direccionamiento regional a través de solicitudes de inicio de sesión falsas.

El usuario recibe un correo electrónico de "Mensaje de voz de Teams" con un botón de "Escuchar ahora". El Pivote: Al hacer clic en el enlace se activa una redirección a través de skimresources[.]com. La carga útil: Los usuarios acceden a una página de inicio de sesión falsa de Xfinity o UAE Pass, o a una página compartida de documentos de MS Teams, alojada en un directorio de WordPress secuestrado. El objetivo: Recopilación de credenciales para el posterior robo de cuentas (ATO).

Indicadores de Compromiso (IOC). Los responsables se esconden a plena vista dentro de las carpetas /wp-includes/ y /bin/ de sitios legítimos, pero comprometidos:

crsons[.]net/wp-includes/js/tinymce /~ |

crsons[.]net/wp-includes/cgi/UAE%20PASS.htm |

afghantarin[.]com/afghantarin/admin/waitme /~ |

medinex[.]in/includes/bin/index[.]php |

cabinetzeukeng[.]net/config/[.]bin/voicemail |

rnedinex[.]com |

Actores Cibernéticos de Irán utilizan Telegram para distribuir Malware

El FBI ha emitido una alerta técnica (FLASH) sobre una campaña de ciberespionaje vinculada al Ministerio de Inteligencia y Seguridad de Irán (MOIS). Esta operación utiliza la infraestructura de Telegram como centro de comando y control (C2) para atacar a disidentes, periodistas y grupos de oposición en todo el mundo.

Puntos clave de la amenaza:

Objetivo principal: Recopilar inteligencia, filtrar datos confidenciales y causar daño reputacional a individuos percibidos como amenazas para el gobierno iraní.

Modus Operandi: Los atacantes utilizan ingeniería social personalizada para ganarse la confianza de las víctimas a través de aplicaciones de mensajería, haciéndose pasar por conocidos o soporte técnico.

Malware de dos etapas:

Etapa 1: Un archivo malicioso disfrazado de aplicaciones legítimas como Telegram Authenticator, WhatsApp, KeePass o herramientas de edición como Pictory.

Etapa 2: Una vez ejecutado, se instala un implante persistente que conecta el dispositivo con bots de Telegram para extraer capturas de pantalla, archivos y grabaciones de audio/video (específicamente de sesiones de Zoom).

Vínculos con "Handala Hack": El FBI asocia esta actividad con el grupo "Handala Hack", conocido por operaciones de "hack-and-leak" (hackear y filtrar) que mezclan robo de datos con campañas de desinformación.

Recomendaciones de seguridad:

Para mitigar el riesgo de compromiso:

Desconfiar de archivos adjuntos: No aceptar transferencias de archivos de desconocidos o comunicaciones inusuales de contactos conocidos.

Fuentes oficiales: Descargar software únicamente desde tiendas de aplicaciones oficiales o sitios web de proveedores confiables.

Actualización constante: Mantener los sistemas operativos y aplicaciones siempre actualizados.

Seguridad de cuentas: Utilizar contraseñas robustas y únicas, además de activar siempre la autenticación de múltiples factores (MFA).

Protección activa: Asegurarse de tener un antivirus actualizado y realizar análisis periódicos del sistema.

FBI FLASH Number FLASH-20260320-001 (20 de marzo de 2026).

Shadow IA: cuando la inteligencia artificial escapa al control de las empresas

El término Shadow AI (o IA en la sombra) define el uso de herramientas de inteligencia artificial generativa, como ChatGPT, en el entorno profesional sin la autorización o supervisión del departamento de IT. Este fenómeno es una evolución del "Shadow IT" y está creciendo a un ritmo vertiginoso.

Datos de impacto:

Adopción masiva: Casi 7 de cada 10 empleados franceses utilizan herramientas de IA en su trabajo sin informar a sus superiores.

Brecha generacional: El 45% de los jóvenes (18-24 años) utiliza estas herramientas, frente a solo el 18% de los mayores de 35 años.

Usos comunes: Se utiliza principalmente para la redacción de contenidos (45%), análisis de datos (32%) y traducción (28%).

Riesgos críticos para la organización:

Fugas de datos: Al introducir información sensible en herramientas públicas, los datos pueden ser utilizados para entrenar modelos externos. Empresas como Samsung ya sufrieron filtraciones de código fuente por este motivo.

Ciberamenazas: Exposición a ataques de inyección de prompts o envenenamiento de datos.

Incumplimiento normativo: Riesgo de violar el RGPD, lo que puede acarrear multas de hasta 20 millones de euros o el 4% de la facturación global.

Sesgos algorítmicos: Toma de decisiones basadas en modelos con prejuicios no controlados por la empresa.

Cómo gestionarlo (Buenas prácticas):

En lugar de prohibir —lo cual suele ser contraproducente—, el artículo recomienda un enfoque constructivo:

Establecer un marco ético: Crear una guía clara sobre qué herramientas están permitidas y cómo usarlas.

Entornos "Sandbox": Permitir que los empleados experimenten en entornos seguros y controlados.

Catálogo de herramientas aprobadas: Ofrecer alternativas seguras y corporativas a las soluciones públicas gratuitas.

Formación continua: Sensibilizar a los equipos sobre los riesgos de privacidad y seguridad.

IntoTheMinds (Pierre-Nicolas Schwab)

NuestiberSOC monitoriza la seguridad sobre su infraestructura, detectando de manera temprana cualquier incidente crítico para su organión. | Nuestro equipo de RedTeam hace una evaluación de la seguridad, simulando un ciberataque externo, poniendo así a prueba a toda la organización. | Disponemos de una plataforma de formación y concienciación con material para que su organización sepa enfrentarse a las principales amenazas. |