- BeeHackers Weekly Updates

- Posts

- 30 de marzo

30 de marzo

Principales Vulnerabilidades y Filtraciones de la semana

Supply chain en IA bajo ataque: LiteLLM comprometido en uno de los incidentes más graves del año

Meta y Google condenados por diseñar productos adictivos

💥Vulnerabilidad de elusión de autenticación en Cisco Secure Firewall Management Center (Noticia)

Una vulnerabilidad en la interfaz web del software Cisco Secure Firewall Management Center podría permitir a un atacante remoto no autenticado eludir la autenticación y ejecutar archivos de script en un dispositivo afectado para obtener acceso de root al sistema operativo subyacente. Cisco califica el problema como crítico, con una puntuación CVSS v3.1 de 10,0.

💥Ejecución de código remoto en n8n (Noticia)

El problema se ha solucionado en las versiones 2.14.1, 2.13.3 y 1.123.27 de n8n. CVE-2026-33696: un usuario autenticado con permisos para crear o modificar flujos de trabajo podría explotar la vulnerabilidad de contaminación de prototipos en el nodo GSuiteAdmin.

💥Múltiples vulnerabilidades en productos de TP-Link (Noticia)

TP-Link ha informado sobre 2 vulnerabilidades, 1 de severidad alta y otra media que, en caso de ser aprovechadas por un atacante, podrían causar un fallo en el servicio UPnP. CVE-2026-3622 y CVE-2026-4346.

💥La CISA añade CVE-2025-53521 al catálogo KEV tras detectarse una explotación activa de F5 BIG-IP APM (Noticia)

La vulnerabilidad en cuestión es CVE-2025-53521 (puntuación CVSS v4: 9,3), que podría permitir a un actor malicioso lograr la ejecución remota de código.

💥Citrix insta a aplicar parches para una vulnerabilidad crítica de NetScaler que permite la filtración de datos sin autenticación (Noticia)

Citrix ha publicado actualizaciones de seguridad para solucionar dos vulnerabilidades en NetScaler ADC y NetScaler Gateway, incluida una vulnerabilidad crítica que podría aprovecharse para filtrar datos confidenciales de la aplicación.

CVE-2026-3055 (puntuación CVSS: 9,3) - Validación de entrada insuficiente que provoca una lectura excesiva de la memoria y CVE-2026-4368 (puntuación CVSS: 7,7) - Condición de carrera que provoca la confusión de sesiones de usuario.

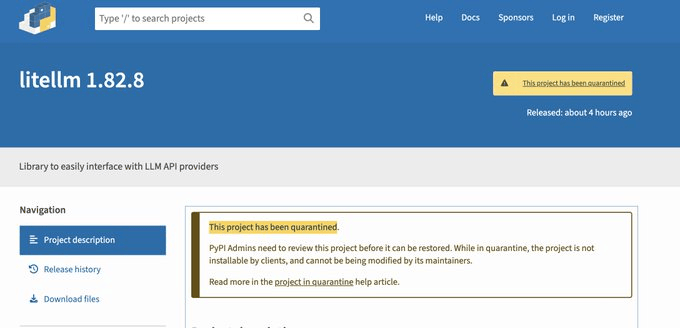

Supply chain en IA bajo ataque: LiteLLM comprometido en uno de los incidentes más graves del año

La pasada semana, la comunidad de ciberseguridad y desarrollo de IA se vio sacudida por uno de los ataques de supply chain más preocupantes del ecosistema AI reciente: el compromiso del popular paquete de Python LiteLLM en PyPI, atribuido al grupo TeamPCP. Este paquete, ampliamente utilizado para centralizar llamadas a múltiples modelos de IA (OpenAI, Anthropic, Google, etc.), fue modificado maliciosamente en las versiones 1.82.7 y 1.82.8, permitiendo a los atacantes robar credenciales sensibles desde los entornos donde se instalaba. La gravedad del incidente radica en que LiteLLM suele actuar como un proxy que concentra claves API, tokens cloud y secretos de infraestructura, convirtiéndolo en un objetivo extremadamente valioso para atacantes.

Según la investigación publicada por BleepingComputer y otros analistas, el ataque formó parte de una cadena de compromisos encadenados. TeamPCP habría comprometido primero el escáner de seguridad Trivy, que era utilizado dentro del pipeline CI/CD de LiteLLM. A partir de ahí, los atacantes obtuvieron credenciales del mantenedor y publicaron versiones maliciosas directamente en PyPI. Una vez instaladas, estas versiones ejecutaban un stealer multietapa capaz de recolectar variables de entorno, claves SSH, credenciales cloud, tokens Kubernetes y secretos de CI/CD, además de establecer persistencia mediante servicios systemd y movimiento lateral en infraestructuras cloud.

El atacante eligió el paquete cuyo trabajo es centralizar todas las credenciales de IA, lo que significaba que OpenAI, Google, Anthropic o AWS podían verse comprometidos simultáneamente. Esta característica convierte el ataque en especialmente crítico, ya que comprometer LiteLLM equivale potencialmente a comprometer toda la infraestructura de IA de una organización.

Por su parte, el investigador ErickSky y otros expertos subrayaron el carácter particularmente peligroso del incidente: el código malicioso se ejecutaba automáticamente al instalar el paquete, lo que significaba que un simple pip install podía provocar la exfiltración inmediata de secretos. De hecho, algunos análisis apuntan a que el malware incluía incluso errores que provocaban fallos en sistemas, lo que ayudó a descubrir el ataque antes de que el impacto fuese mayor. Aun así, se estima que miles de entornos podrían haberse visto afectados antes de la retirada del paquete.

Este incidente vuelve a poner de relieve el creciente riesgo de los ataques a la cadena de suministro en el ecosistema de IA, donde las librerías suelen tener acceso directo a credenciales críticas y entornos de producción. La recomendación general tras el incidente fue verificar versiones instaladas, rotar credenciales, revisar persistencias y monitorizar tráfico sospechoso, además de adoptar prácticas más estrictas de seguridad en dependencias. El ataque de LiteLLM demuestra que, en el contexto actual, la confianza implícita en paquetes open source puede convertirse en uno de los mayores riesgos para la seguridad de organizaciones que desarrollan o integran soluciones basadas en IA.

Fuentes: BleepingComputer | Glen Rhodes | Aakash Gupta | TheHackerNews

Meta y Google condenados por diseñar productos adictivos

Un jurado ha declarado a Meta y a Google, perteneciente a Alphabet, responsables civilmente y obligadas a pagar indemnizaciones a una joven de 20 años que alegó que su adicción a las plataformas de redes sociales de ambas compañías le provocó una crisis de salud mental.

La demandante ha salido victoriosa por el veredicto que ha sido emitido en Los Ángeles, y esto supone un riesgo financiero más para las grandes compañías. Tanto Meta como Google están sufriendo miles de demandas similares que sostienen que Instagram y YouTube están diseñadas intencionalmente para generar adicción en usuarios jóvenes sin considerar su bienestar.

El jurado ha determinado que Meta deberá pagar al menos 2,1 millones de dólares en daños y perjuicios, y que Google debe abonar al menos 900.000 dólares. El jurado escuchará más argumentos para decidir si también impone daños punitivos a las compañías.

Este es el primer caso de este tipo que aparece por el Tribunal Estatal de California, donde un jurado de doce miembros debía determinar si Meta y Google actuaron con negligencia en el diseño y la operación de sus plataformas. Además, concretaron si las plataformas deberían haber advertido de que sus productos podían ser perjudiciales para los menores.

Fuente: BusinessInsider

NuestiberSOC monitoriza la seguridad sobre su infraestructura, detectando de manera temprana cualquier incidente crítico para su organión. | Nuestro equipo de RedTeam hace una evaluación de la seguridad, simulando un ciberataque externo, poniendo así a prueba a toda la organización. | Disponemos de una plataforma de formación y concienciación con material para que su organización sepa enfrentarse a las principales amenazas. |