- BeeHackers Weekly Updates

- Posts

- 6 de abril

6 de abril

Principales Vulnerabilidades y Filtraciones de la semana

Compromiso del paquete Axios en NPM mediante ataque a la cadena de suministro

VMware vSphere y el malware BRICKSTORM: guía para defensores

💥Se publican nuevos indicadores de compromiso (IOC) de Notepad++ (Noticia)

“Dado que la actualización maliciosa de Notepad++ no se alojaba en nuestra infraestructura, no tenemos visibilidad de la cadena de ataque completa del incidente de Notepad++ ni del impacto potencial en los usuarios afectados por el malware.“

💥Más de 14,000 instancias de F5 BIG-IP APM todavía expuestas a ataques RCE (Noticia)

Una vulnerabilidad crítica (CVSS de 9.8) en dispositivos F5 BIG-IP está siendo explotada activamente en ataques, lo que llevó a emitir alertas urgentes y recomendaciones de actualización inmediata. La falla, identificada como CVE-2025-53521, permite la ejecución remota de código (RCE) sin autenticación en sistemas afectados

💥Una vulnerabilidad crítica de Fortinet Forticlient EMS está siendo aprovechada actualmente en ataques (Noticia)

Registrada como CVE-2026-21643, esta vulnerabilidad de inyección SQL permite a actores maliciosos no autenticados ejecutar código o comandos arbitrarios en sistemas sin parches mediante ataques de baja complejidad dirigidos a la interfaz gráfica de usuario (GUI) de FortiClientEMS a través de solicitudes HTTP diseñadas de forma maliciosa.

💥Fortinet corrige la vulnerabilidad CVE-2026-35616 en FortiClient EMS, que ha sido explotada activamente. (Noticia)

Una vulnerabilidad de control de acceso inadecuado [CWE-284] en FortiClient EMS podría permitir que un atacante no autenticado ejecute código o comandos no autorizados mediante solicitudes manipuladas.

💥Advertencia de ZeroDay de Chrome (Noticia)

La vulnerabilidad de alta gravedad, CVE-2026-5281, se refiere a un error de «use-after-free» en Dawn, una implementación de código abierto y multiplataforma del estándar WebGPU.

💥Vulnerabilidad en Synology DiskStation Manager permite a atacantes remotos ejecutar comandos arbitrarios (Noticia)

Se ha emitido un aviso de seguridad crítico por una grave vulnerabilidad en DiskStation Manager (DSM) que permite a atacantes remotos no autenticados ejecutar comandos arbitrarios. Registrada como CVE-2026-32746, la vulnerabilidad tiene una puntuación base CVSSv3 de 9.8.

Compromiso del paquete Axios en NPM mediante ataque a la cadena de suministro

La pasada semana hablábamos de un gravísimo ataque a la cadena de suministro que sufrió LiteLLM. Esta comenzamos con un nuevo ataque a la cadena de suministro, que afectó el ecosistema JavaScript mediante la inclusión de una dependencia maliciosa en versiones específicas del paquete Axios publicado en NPM. En particular, las versiones 1.14.1 y 0.30.4 incorporaron de forma encubierta el paquete plain-crypto-js, lo que permitió la posible instalación de la puerta trasera WAVESHAPER.V2 durante el proceso de instalación del paquete.

Dado que funciona tanto en el navegador como en servidores (Node.js), muchos proyectos modernos basados en JavaScript lo incluyen como componente básico. Aunque nunca instales Axios por tu cuenta, es posible que te encuentres con él de forma indirecta cuando:

Utiliza aplicaciones web desarrolladas con marcos de trabajo como React, Vue o Angular.

Utiliza aplicaciones móviles o de escritorio desarrolladas con tecnologías web como Electron, React Native y otras.

Echa un vistazo a las herramientas de software como servicio (SaaS) más pequeñas, los paneles de administración o los servicios autohospedados creados por desarrolladores que han elegido Axios.

Se podría comparar con las tuberías de tu casa. Normalmente no te fijas en las tuberías, pero son las que llevan el agua hasta el grifo que abres. Y no necesitas saber dónde están hasta que se produce una fuga.

¿Qué ha pasado?

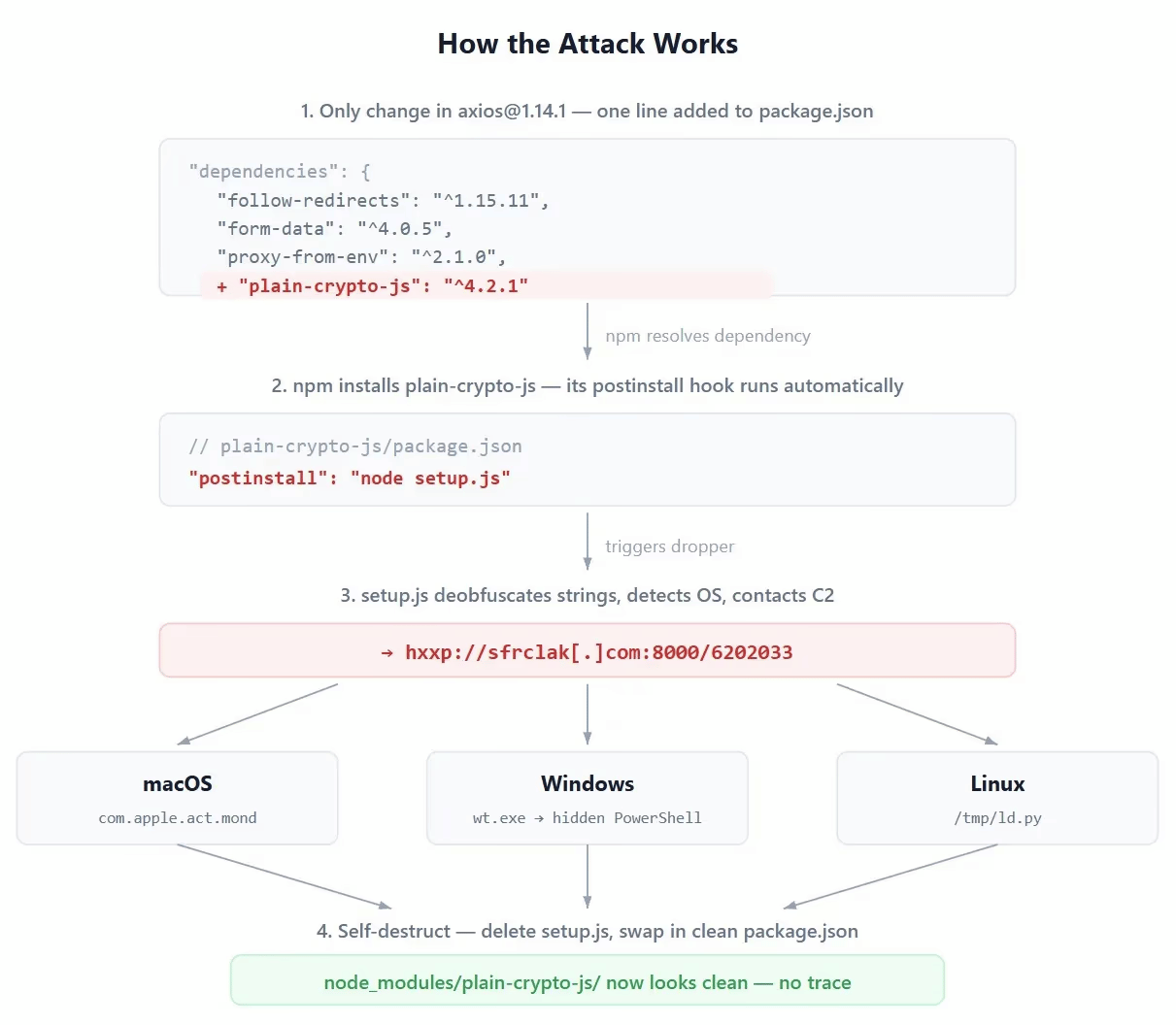

Aprovechando las credenciales comprometidas de uno de los principales mantenedores de Axios, un atacante publicó paquetes maliciosos en npm: [email protected] y [email protected]. Las versiones maliciosas introducen una nueva dependencia, [email protected], que no se importa en ninguna parte del código fuente de Axios.

En conjunto, los dos paquetes afectados alcanzan hasta 100 millones de descargas semanales en npm, lo que significa que tienen un enorme alcance en aplicaciones web, servicios y flujos de trabajo.

Es importante señalar que la versión de Axios afectada no aparece en las etiquetas oficiales de GitHub del proyecto. Esto significa que las personas y los proyectos afectados son aquellos desarrolladores y entornos que ejecutaron «npm install» y obtuvieron como resultado:

la dependencia

[email protected].

Cualquier flujo de trabajo que haya instalado una de esas versiones con los scripts habilitados podría haber expuesto todos los datos confidenciales inyectados (claves de la nube, claves de implementación del repositorio, tokens de npm, etc.) a un atacante interactivo, ya que el script de postinstalación (node setup.js) que se ejecuta automáticamente al instalar npm descargaba un dropper ofuscado que recupera una carga útil RAT específica para cada plataforma: macOS, Windows o Linux.

Indicadores de Compromiso

Dominio: sfrclak[.]com

Dirección IP: 142.11.206.73

Archivos:

macOS: /Library/Caches/com.apple.act.mond

Linux: /tmp/ld.py

Windows: %PROGRAMDATA%\wt y %TEMP%\6202033.vbs/.ps1, que solo existen brevemente durante la ejecución

Paquetes npm maliciosos:

[email protected], suma de comprobación SHA-256: 2553649f2322049666871cea80a5d0d6adc700ca

[email protected], suma de comprobación SHA-256: d6f3f62fd3b9f5432f5782b62d8cfd5247d5ee71

[email protected], suma de comprobación SHA-256: 07d889e2dadce6f3910dcbc253317d28ca61c766

Fuentes: TrendMicro | TelcoNet | MalwareBytes | StepSecurity | PostMorten

VMware vSphere y el malware BRICKSTORM: guía para defensores

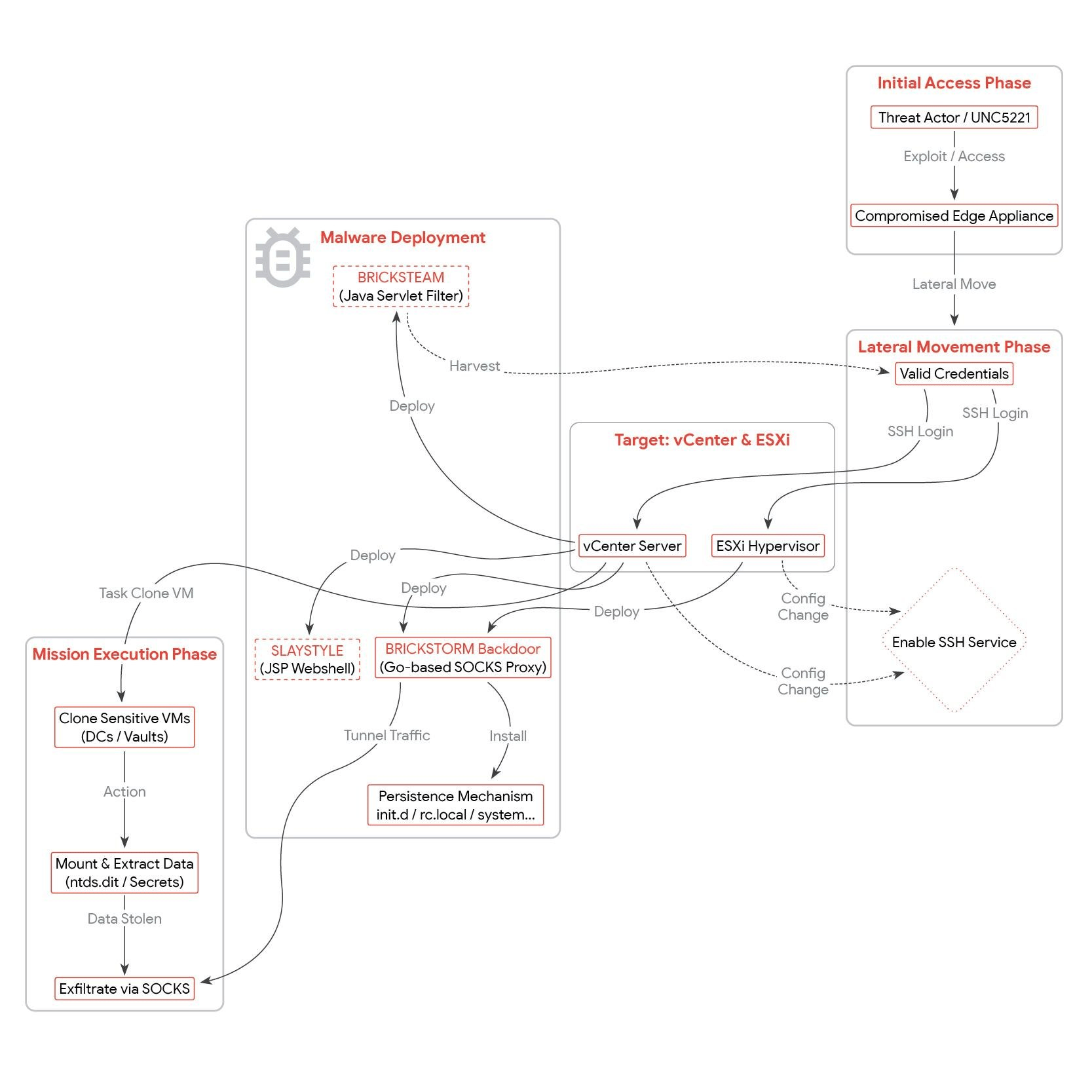

Google Threat Intelligence ha publicado recientemente una guía centrada en BRICKSTORM, un malware avanzado que está siendo utilizado para comprometer entornos VMware vSphere, especialmente vCenter Server Appliance (VCSA) y hosts ESXi. Este tipo de ataques es especialmente preocupante porque no se dirigen a endpoints tradicionales, sino al plano de control de la virtualización, lo que permite a los atacantes comprometer múltiples sistemas desde un único punto. Según Google, este tipo de operaciones refleja una tendencia clara: los actores avanzados están desplazando su foco hacia la infraestructura virtualizada, donde la visibilidad y los controles de seguridad suelen ser más limitados.

Uno de los aspectos más relevantes del análisis es que BRICKSTORM funciona como una puerta trasera persistente, permitiendo a los atacantes mantener acceso prolongado y comunicarse con su infraestructura de comando y control (C2). Este comportamiento es especialmente peligroso cuando las organizaciones no restringen el tráfico saliente, ya que un vCenter comprometido puede comunicarse libremente con sistemas externos maliciosos. Google destaca que muchas organizaciones protegen el acceso entrante, pero no aplican controles estrictos al tráfico saliente, lo que facilita la operación silenciosa del malware.

La guía también pone énfasis en la necesidad de establecer un baseline de seguridad sólido, incluyendo hardening del sistema operativo subyacente (Photon Linux), aplicación de parches de seguridad y adopción de guías de endurecimiento de VMware y DISA STIG. Estas medidas buscan reducir la superficie de ataque en componentes críticos del entorno virtual, que son precisamente los que los atacantes están explotando. Además, Google recomienda adoptar un enfoque de defensa en profundidad, combinando segmentación de red, control de acceso y monitorización continua.

Otro punto clave es que los ataques contra infraestructuras virtualizadas suelen ser difíciles de detectar, ya que los actores pueden moverse lateralmente entre máquinas virtuales, manipular snapshots o desplegar malware sin generar alertas tradicionales. Este enfoque permite a los atacantes operar durante largos periodos de tiempo, manteniendo persistencia y ampliando su acceso dentro de la organización sin ser detectados.

En conclusión, el informe de Google confirma una evolución importante en el panorama de amenazas: los entornos de virtualización se están convirtiendo en objetivos prioritarios para actores avanzados. Las organizaciones que utilicen VMware vSphere deben reforzar urgentemente sus controles de seguridad, restringir comunicaciones salientes, aplicar hardening a vCenter y monitorizar actividad anómala dentro del entorno virtual. Ignorar esta capa de infraestructura ya no es una opción: proteger el hypervisor y el plano de control es ahora una prioridad estratégica de ciberseguridad.

Fuente: Google Mandiant | Repo GitHub

NuestiberSOC monitoriza la seguridad sobre su infraestructura, detectando de manera temprana cualquier incidente crítico para su organión. | Nuestro equipo de RedTeam hace una evaluación de la seguridad, simulando un ciberataque externo, poniendo así a prueba a toda la organización. | Disponemos de una plataforma de formación y concienciación con material para que su organización sepa enfrentarse a las principales amenazas. |